Tres pilares de seguridad para el teletrabajo que debes conocer

Hay tres pilares de seguridad para el teletrabajo que necesitas conocer si quieres mejorar su rendimiento en tu empresa. Aunque su extensión se ha multiplicado a raíz de la crisis desatada por la COVID-19, muchos ignoran esos pilares. Aquí queremos presentártelos de forma estructurada y comprensible.

El teletrabajo supone múltiples ventajas para cualquier empresa. Muchas, por desgracia, las han descubierto únicamente a causa de la pandemia desatada por el virus SARS-CoV-2. No obstante, hay una serie de pautas que deben seguirse para hacerlo de manera correcto. En este caso, abordaremos las necesarias para evitar que su implementación pueda suponer una brecha de seguridad para tu negocio.

Nuestra recomendación se basa en tres pilares de seguridad para el teletrabajo que consideramos del todo vitales:

- Habilitar el acceso remoto a las aplicaciones que se usan habitualmente en tu empresa.

- Administrar tanto los dispositivos como las aplicaciones.

- Proteger los recursos corporativos de tu negocio.

Además, hay una serie de tecnologías fundamentales que entran en juego para cada pilar:

- Para habilitar el acceso remoto, conviene implementar Azure Active Directory con conexión única, una VPN, autenticación multifactorial y acceso condicional.

- Para administrar dispositivos y aplicaciones, en primer término, es importante contar con políticas de actualización y parcheado. Tambien conviene tener sistemas que permitan el control tanto de dispositivos como de aplicaciones móviles. Y, finalmente, una tecnología que permita proteger y establecer fronteras entre datos corporativos y personales, como Intune.

- Para proteger los recursos hay que securizar la plataforma, prevenir la pérdida o filtración de datos sensibles y hay contar con sistemas avanzados contra malware. Como, por ejemplo, Microsoft Advanced Threat Protection. Y, finalmente, hay que disponer de soluciones que analicen los factores de cumplimiento y seguridad.

El uso de una aplicación centralizada de comunicaciones, como Teams, resulta prácticamente imprescindible. Sobre todo, a la hora de asegurarnos de que no habrá pérdida o filtración de datos.

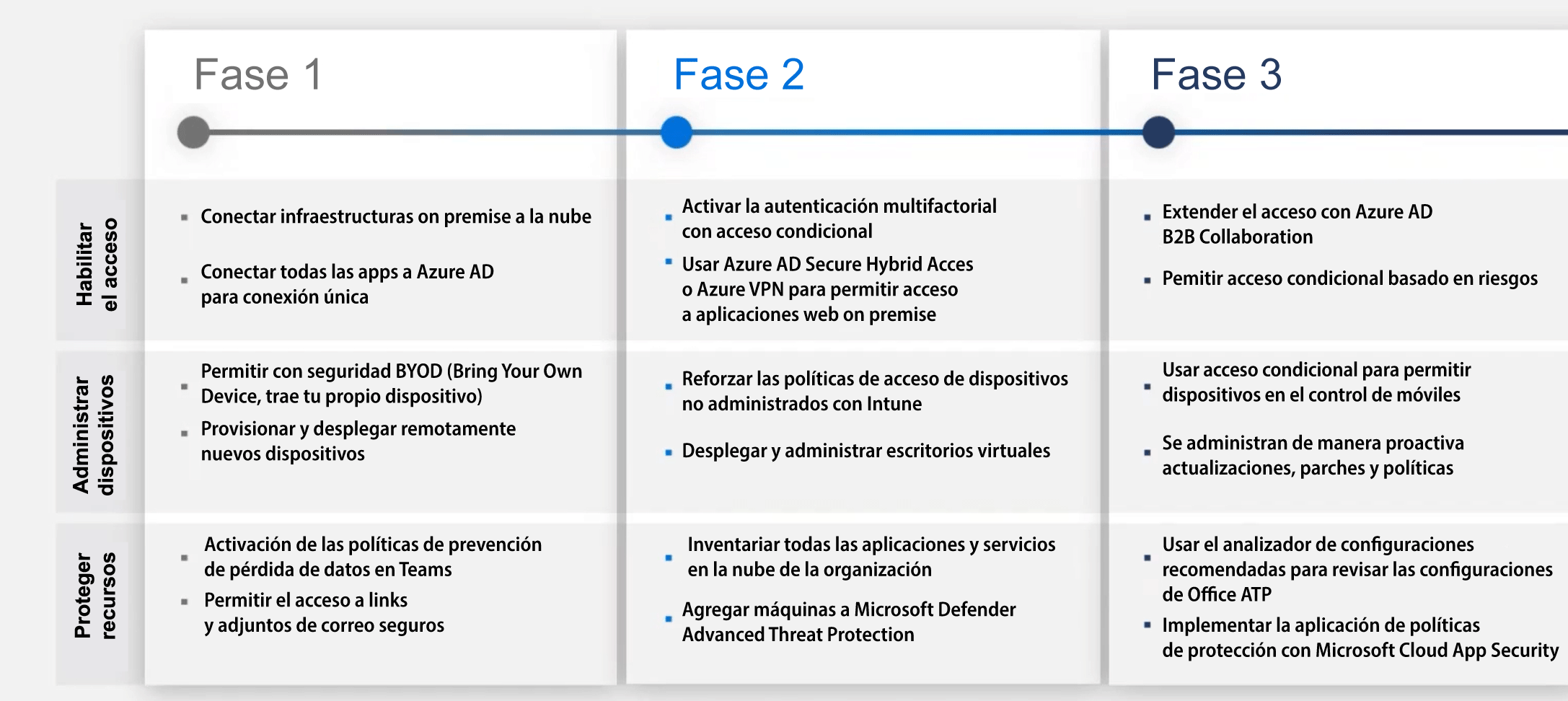

Tres pilares de seguridad para el teletrabajo: las diferentes fases de aplicación

Cada uno de los pilares, además, se va implementando en una serie de tres fases. En la primera, para habilitar el acceso remoto a las aplicaciones, se conecta la infraestructura de la empresa a la nube y se recurre a Azure Active Directory para llevar a cabo la conexión única.

En el caso, de la administración de dispositivos y aplicaciones, se habilita el uso seguro de dispositivos personales de los trabajadores. Y, además, se habilitan y despliegan remotamente nuevos dispositivos.

Finalmente, en el caso de la protección, primero se activan las políticas para evitar la pérdida de datos en Teams. Y, en segundo término, se refuerza la seguridad tanto de los links como de los adjuntos de correo electrónico.

En la segunda fase, a nivel de acceso, se activan la autenticación multifactorial y el acceso condicional. Y, además, se recurre al acceso seguro de Azure Active Directory o una VPN para conectarse a aplicaciones on premise.

A nivel de administración de dispositivos y aplicaciones, tienen lugar dos actividades. Por un lado, se refuerzan las políticas de acceso por parte de dispositivos no controlados por la empresa con Intune. Y, por el otro, se despliega y administra el uso de escritorios virtuales.

La importancia de una protección anti-malware efectiva

A nivel de proteger los recursos, en esta segunda fase de implementación se siguen dos caminos. Por un lado, se trata de inventariar todas las aplicaciones y servicios en la nube que utiliza la empresa. Y, por el otro, de aplicar en las máquinas el uso de un anti-malware avanzado, como Microsoft Defender Advanced Threat Protection.

En la tercera fase, a nivel de acceso, se extiende el uso de Azure Active Directory B2B Collaboration. Y también, en este caso, se habilita el acceso condicional basado en evaluación de riesgos.

A nivel de administración, mientras, primeramente, se recurre al acceso condicional para agregar dispositivos al control de dispositivos móviles. Y, en segundo lugar, se administran de manera proactiva tanto las actualizaciones como los parches y las políticas.

A nivel de protección de recursos, finalmente, conviene usar herramientas para revisar las configuraciones de Advanced Threat Protection. Y también, en este caso, implementar la aplicación de políticas de protección en la nube. Por ejemplo, por medio de una herramienta como Microsoft Cloud App Security.

Qué podemos hacer por ti desde AWERTY

Desde AWERTY podemos ayudarte a multiplicar la seguridad de tu empresa a la hora de aplicar el teletrabajo. Y, además, contamos también con una serie de servicios y soluciones diseñados para atenderte en todos los ámbitos. Si lo deseas, puedes consultar nuestras áreas de Oficina Digital, Infraestructura Cloud y Gestión del Negocio para descubrirlos. O, si lo prefieres, también puedes ponerte en contacto con nosotros y responderemos a cualquier duda o pregunta que quieras hacernos. Ante todo, queremos ser tu partner tecnológico de referencia. Nuestro objetivo es ayudarte y guiarte para que puedas aprovechar todo lo que la transformación digital le ofrece a tu empresa.